※本記事は、2024年11月28日に開催したTXOneウェビナーの内容をまとめたものです。

はじめに

OT環境とIT環境のネットワークの統合が進む中でどちらも同等レベルのセキュリティ対策が求められてきています。一方でOT環境はIT環境とは異なる部分が多く、その特徴がNIST SP800-82r3で多く解説されています。

そこで本ウェビナーではNIST SP800-82r3を通してOT環境の特性とそれにあったセキュリティ対策について解説を行いました。

アジェンダ

- 製造現場/重要インフラにおけるサイバーセキュリティの意義

- TXOne視点でNIST SP800-82r3をどう読み解く?

- NIST SP800-82とは?

- 2章 「OT Overview」のポイント

- 3章 「OT Cybersecurity Program Development」のポイント

- 5章 「OT Cybersecurity Architecture」のポイント

- 6章 「Applying the Cybersecurity Framework to OT」のポイント

- まとめ

ウェビナー視聴対象者

本ウェビナーは、以下のような方々に向けて解説しました。

- 製造業、エネルギー、交通などOTシステムを扱う企業のセキュリティ担当者

- 製造業、エネルギー、交通などOTシステムを運用する現場の管理者やエンジニア

- OTとITの統合によるサイバーセキュリティの強化を推進している責任者

- OTセキュリティ導入の支援を行うシステムインテグレーター

製造現場/重要インフラにおけるサイバーセキュリティの意義

皆さん、「安全〇〇」という文字を見たらどのような言葉を思い浮かべますでしょうか。

多くの方が「安全第一」という言葉を思い浮かべるかと思います。

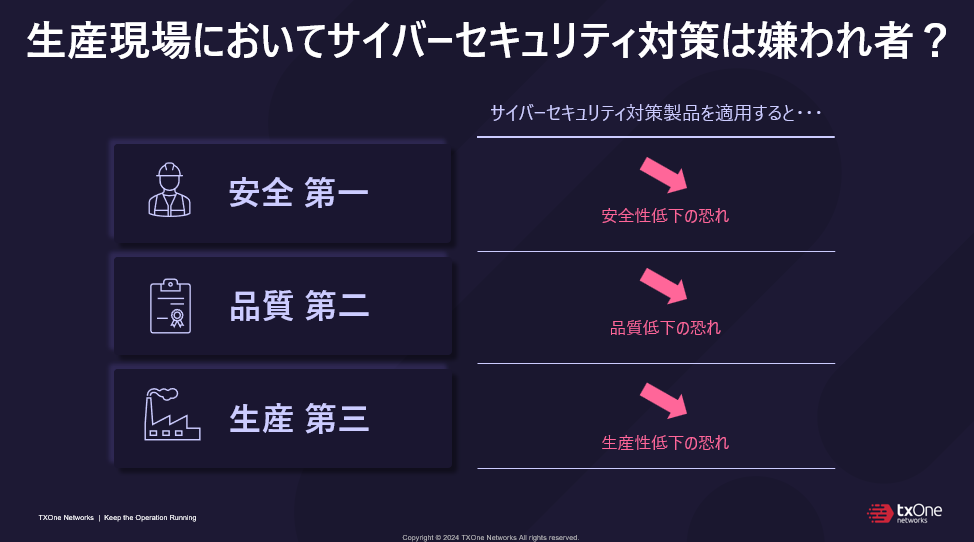

ただ、かつては生産現場において安全第一ではありませんでした。百数十年前からは、「安全第一」になっていますが、それより前は「生産第一・品質第二・安全第三」となっていました。百数十年前の時に、USスチール第二代社長であるエルバート・ヘンリー・ゲーリーが、怪我人や死者が多く出たということで、「これではだめだ」ということになり、「安全第一・品質第二・生産第三」とする必要があるということで、現在はこの考え方が定着しています。

そんな中に、サイバーセキュリティ対策を施そうとすると、従来は安全性や品質、生産の低下の恐れがあるということで、嫌われ者でした。

そんな中、各製造現場でもDX化が進んでいます。企業ごとにさまざまな取り組みが行われており、DXの推進によって一部では安全性の向上も期待できますが、主に品質や生産性の向上に効果を発揮するものと考えられます。

一方でネットワークに繋がることでサイバーセキュリティのリスクは増加します。DXを推進することによって、安全、品質、生産の低下の恐れが出てきており、つまりサイバー攻撃のリスクが上がってきているという状況です。

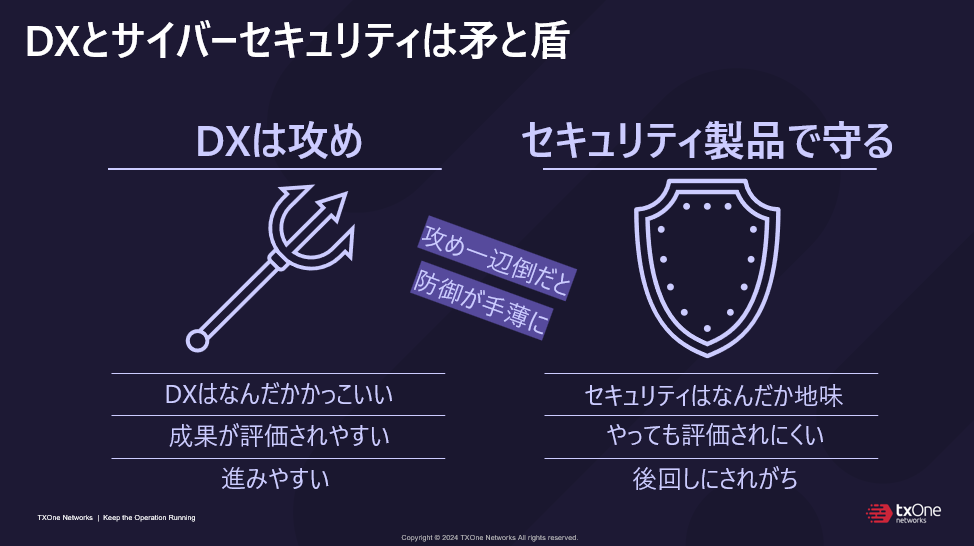

DXとサイバーセキュリティは矛と盾の関係で、DXは攻めになりますが、攻め一辺倒だと防御が手薄になってしまいます。よってセキュリティ製品で守るということをしなければなりません。DXは成果が評価されやすく進みやすいですが、セキュリティは何だか地味で評価されにくく、後回しにされがちな存在かなと感じます。

まさに今、生産現場の安全第一が揺らいでいる状況ではないでしょうか。

そこに規制の波がやってきました。

安全第一の中で従業員の安全を守るための規制は存在しますが、その中でセキュリティに触れている規則もあります。ヨーロッパですと「機械規則」、アメリカでは「NRTL認証」があり、これは労働安全衛生局が担当しており、その中のNFPA79産業機械の電気安全規格 4.10項で、新たに2024年からサイバーセキュリティに関する項目が追加されました。日本においては、厚生労働省が「機能安全による機械等の安全確保について」を実施していますが、サイバーセキュリティの取り組みは実施されていないようです。

品質については、出荷する装置を安全にするための「サイバーレジリエンス法」があります。こちらは「機械規則」とも関連しており、より詳しいサイバーセキュリティの要件が記載されています。

アメリカにおいては、「U.S.Cyber Trust Mark」がFCC連邦通信員会から、2024年から実施されています。日本では経済産業省が「IoT製品に対するセキュリティ適合性評価制度」として取り組みがなされており、2025年から本格的な取り組みがなされていくようです。生産に関してはヨーロッパですと「NIS2指令」が2024年から施行されており、アメリカではDHS(国土安全保障省)の「CIRCIA:重要インフラ向けサイバーインシデント報告法」は2025年より施行され、日本においては、内閣府より「基幹インフラ役務の安定的な提供の確保に関する制度」が2024年から実行しています。こちらについては新設するものに関してはサイバーセキュリティチェックが必要になりますが、アメリカやヨーロッパに関しては既存の施設も含まれます。

このように色々な規制が施行されてきており、OT環境へのセキュリティ対策は待ったなしの状態になってきています。

TXOne視点でNIST SP800-82r3をどう読み解く?

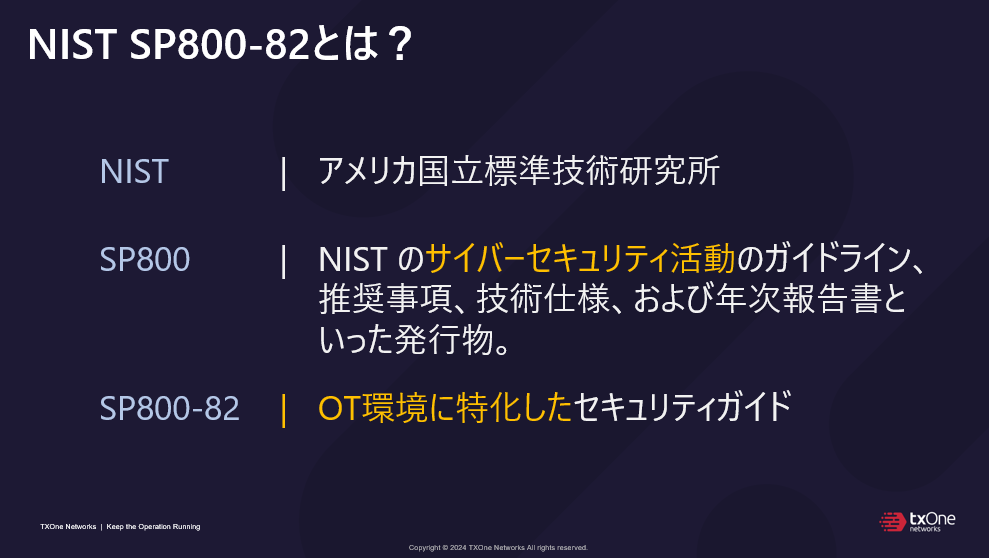

NIST SP800-82とは何であるかというところですが、NISTはアメリカ国立標準技術研究所であり、SP800とはNISTのサイバーセキュリティ活動のガイドライン、推奨事項、技術仕様、および年次報告書といった発行物になります。その中でSP800-82はOT環境に特化したセキュリティガイドとなっています。

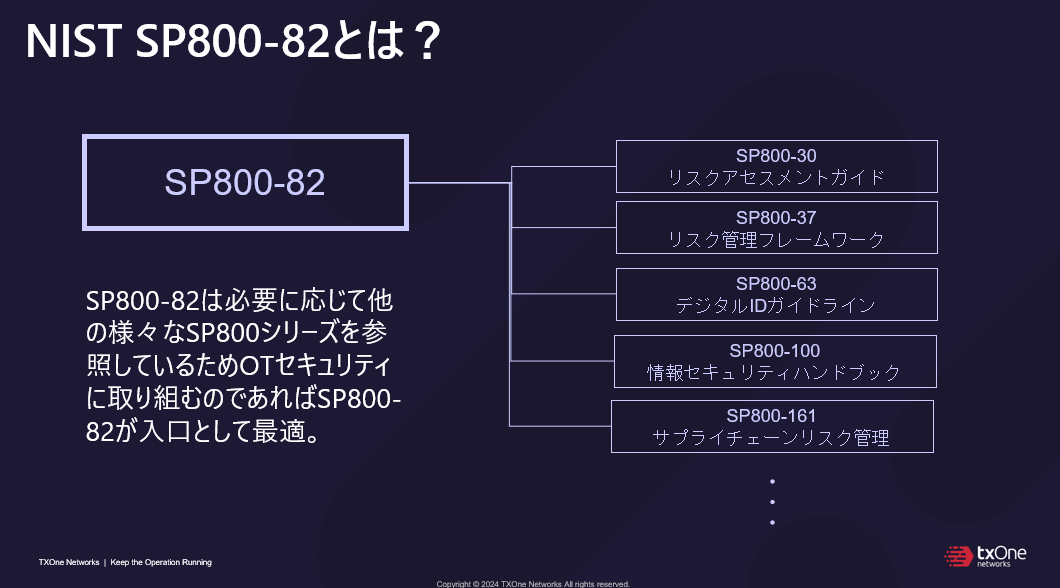

SP800-82は、他のSP800シリーズを参照していることが以下の図からお分かり頂けるかと思います。SP800-82を入り口として様々なガイドラインにアクセスできるので、OTセキュリティに取り組むのであればSP800-82は入口として最適ではないかと考えています。

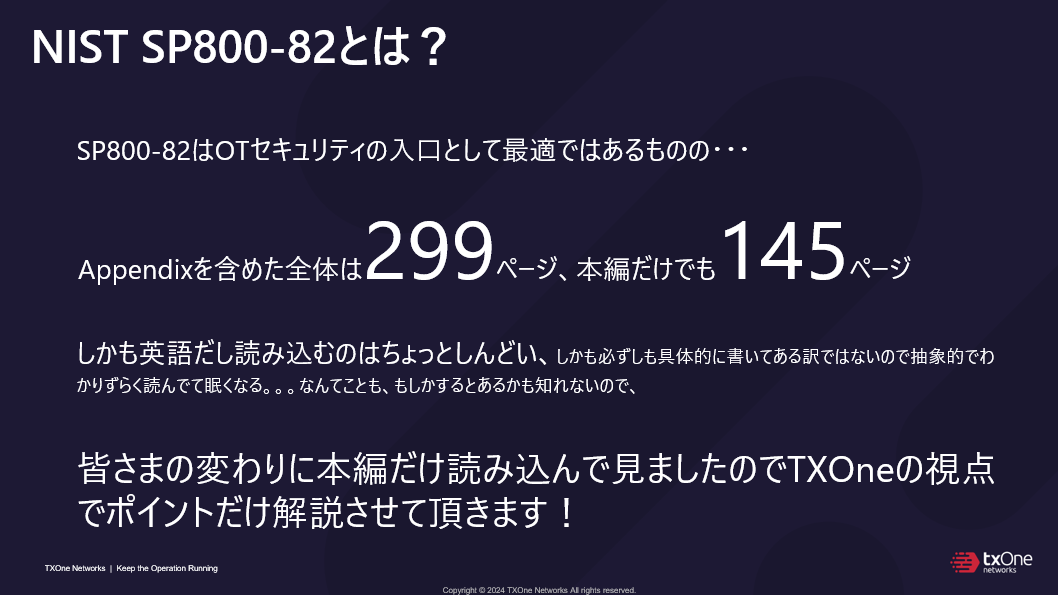

しかし、SP800-82はOTセキュリティの入り口として最適ではあるものの、Appendixを含めた全体は299ページで構成されており、本編だけでも145ページから成り立ちます。

ですので、皆様の代わりにTXOneの視点でポイントだけこの後から解説させて頂きます。

TXOneにまずお気軽にご相談ください。

製造業界のサイバーセキュリティ課題は常に変化しています。TXOneはお客様のサイバーセキュリティに関する課題について最適なOTセキュリティソリューションが提供できるよう、いつでもお手伝いさせていただきます。お問い合わせ内容を確認後、担当者より迅速にご連絡致しますので、お気軽にお問合わせください。