Endpoint Detection and Response(EDR)とは?

Endpoint Detection and Response(EDR)とは?

Endpoint Detection and Response(EDR:エンドポイントでの検知と対応)とは、PCやサーバー、モバイル端末、OT環境の制御端末など、ネットワークに接続されているエンドポイント(端末)を監視し、サイバー攻撃の兆候や不審な挙動を検知・記録し、迅速な対応(レスポンス)を支援するセキュリティソリューションです。

従来型のセキュリティ対策が「侵入を未然に防ぐ」ことに主眼を置いていたのに対し、EDRは「侵入されたことを前提に、早期に発見し、被害を最小限に食い止める」ことを目的としています。

EDRが誕生した背景と必要性

近年、サイバー攻撃は高度化・巧妙化しており、従来のウイルス対策ソフト(アンチウイルスソフト)やファイアウォールといった「侵入防御」を目的としたセキュリティ対策(例:EPP)だけでは、すべての脅威を防ぎきることが難しくなっています。

- 標的型攻撃の増加:組織を狙った潜伏期間の長い攻撃や、正規のツールを悪用した攻撃など、従来のパターンマッチングでは検知できない脅威が増加しました。

- 事後対応の重要性:侵入が避けられない状況において、「いつ」「どこで」「何が起こったか」を把握し、感染拡大を防ぐインシデントレスポンスの必要性が高まりました。

EDRは、このインシデントレスポンスを迅速かつ正確に行うための、不可欠なツールとして登場しました。

EDRの主な機能と動作プロセス

EDRの基本的なプロセスは、以下の3つのフェーズに分けられます。

1.Detection(検知)

- 各エンドポイントに導入されたEDRエージェント(ソフトウェア)が、ファイル操作、プロセス実行、ネットワーク接続などのアクティビティをリアルタイムで継続的に監視・記録します。

- 記録されたデータは、クラウド上またはオンプレミスの集中管理コンソールに送信されます。

- このデータに対し、AIや機械学習を活用して、既知のマルウェアだけでなく、不審なふるまい(振る舞い検知)や攻撃パターンに合致する活動を検知します。

2.Investigation(調査)

- アラートが発生した場合、集中管理コンソールを通じて、セキュリティ担当者は記録されたデータを詳細に分析し、攻撃の起点、侵入経路、影響範囲、マルウェアの実行状況などを特定します。

- この機能は、フォレンジック(デジタル鑑識)調査の効率を大幅に向上させます。

3.Response(対応)

- 調査結果に基づき、迅速な対応を実施します。主な対応機能には以下のようなものがあります。

- 隔離:感染が確認された端末をネットワークから論理的に隔離し、感染拡大を防ぎます。

- プロセスの強制終了:実行中の不正なプロセスやマルウェアを強制的に停止させます。

- ファイルの削除/隔離:不正なファイルやレジストリ情報を削除または隔離します。

EDRとEPPの違い

EDRはしばしば、従来のウイルス対策ソフトであるEPP(Endpoint Protection Platform:エンドポイント保護プラットフォーム)と比較されます。

| 項目 | EPP (保護プラットフォーム) | EDR (検知と対応) |

| 主な目的 | 防御 (侵入を未然に防ぐ) | 検知・対応 (侵入後の被害拡大を防ぐ) |

| 動作フェーズ | 侵入前 | 侵入後 |

| 主な機能 | ウイルススキャン、マルウェア阻止、ファイアウォール | 継続的な監視、脅威の追跡、端末隔離、復旧支援 |

| 検知方法 | パターンマッチング、ヒューリスティック分析 | 振る舞い分析、AI/機械学習による高度な分析 |

多くの場合、EPPで侵入を防ぎ、万が一侵入を許した際にEDRで対応できるように、両方のソリューションを組み合わせて導入することが、現代のセキュリティ対策の標準となっています。

まとめ:OTセキュリティにおけるEDRの役割

EDRは、今日の高度なサイバー攻撃に対応するために不可欠な「侵入後の対策」を提供する重要なソリューションです。

特に、TXOne Networksが対象とするOT環境において、EDRの役割は非常に重要です。

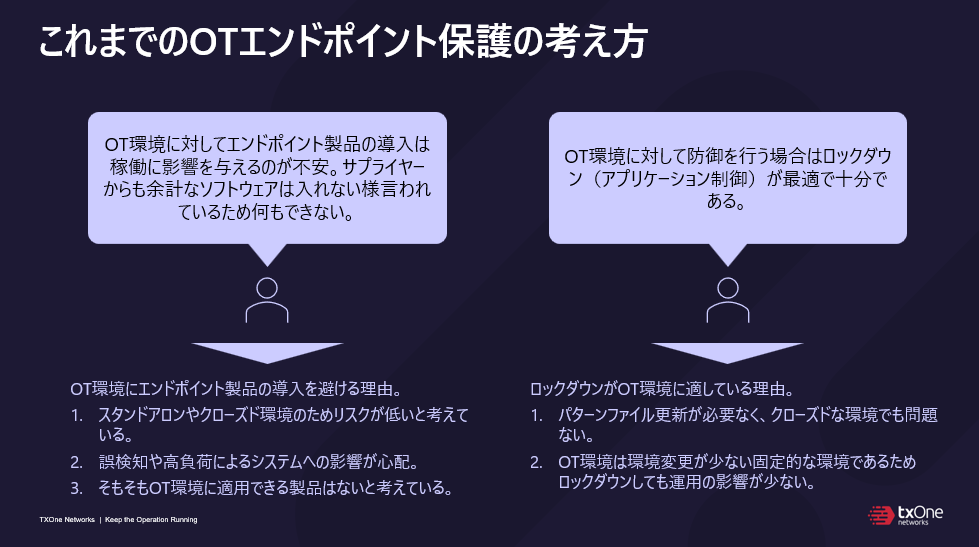

OTのエンドポイント保護には次の2つの考え方があります。

- OT環境に対してエンドポイント製品の導入は稼働に影響を与えるのが不安。サプライヤーからも余計なソフトウェアは入れない様言われているため何もできない。

- OT環境に対して防御を行う場合はロックダウン(アプリケーション制御)が最適で十分である。

1の「OT環境にエンドポイント製品の導入を避ける理由。」に関してはリスクを天秤に掛けた時に、スタンドアローンやクローズド環境であればそもそもサイバー攻撃されるリスクが低いので何もしなくて良いと考える傾向があります。

あるいは、ソフトウェアをインストールすることで誤検知や、高負荷によるシステムへの影響が心配と考えている場合もあります。

また、そもそも、OT環境に適用できる製品はないと考えているケースもあります。

OT環境のエンドポイント(制御端末、エンジニアリングワークステーションなど)は、レガシーOSが多く使われ、パッチ適用が困難な場合が少なくありません。そのため、防御をすり抜けた脅威が侵入するリスクが高く、万が一の侵入時に物理的な安全を確保するためにも、EDRによる継続的な監視と迅速な対応能力が求められます。

TXOneでは、制御ネットワークに特化した独自の知見に基づき、OT環境の特殊なプロトコルや低スペック端末の負荷を考慮した専用のEDRソリューションを提供し、産業システムの安全性を確保しています。

関連情報